Binarly‘deki güvenlik uzmanları, Intel, Microsoft, Lenovo, Dell, Fujitsu, HP, HPE, Siemens ve Bull Atos dahil olmak üzere 25 kadar sistem satıcısının BIOS/UEFI yazılımında saklanan 23 adet yüksek etkili güvenlik açığı keşfetti. Bu güvenlik açıkları, SMM Callout or Privilege Escalation, SMM Memory Corruption, ve DXE Memory hatalarını içeriyor.

technopat.net'ten Fatih Işık'ın haberine göre, bahsi geçen kusurların etkisi şiddetli zira saldırganlar tarafından Güvenli Önyükleme (Secure Boot), Sanallaştırma Tabanlı Güvenlik (Virtualization-Based Security-VBS) ve hatta Güvenilir Platform Modülleri (Trusted Platform ModulesTPM) gibi güvenlik özelliklerini atlamak için kullanılabiliyor.

Güvenlik açıkları UEFI’de yer alıyor, ancak aynı zamanda kötü amaçlı yazılımların sisteme yüklenmesine izin veriyor ve işletim sistemi yeniden yüklense bile hayatta kalabiliyor. Bu da kötü amaçlı yazılımı neredeyse algılanamaz hale getiriyor.

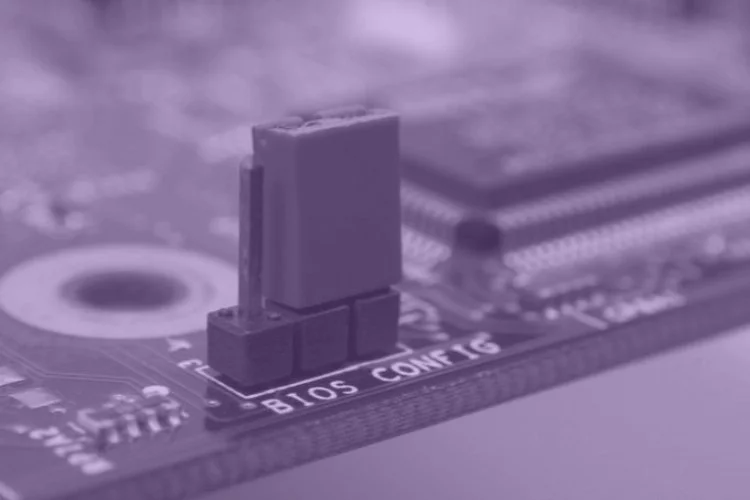

Binarly, tüm bu güvenlik açıklarına neden olan sorunun anakart BIOS’larını/UEFI’lerini geliştirmek için kullanılan InsydeH20 geliştirme kitiyle ilgili olduğu keşfetti. Tüm uygun satıcılar, anakart geliştirme için Insyde’ın ürün yazılımı SDK’sını kullanıyordu.

Araştırma Binarly’nin Fujitsu ve Lifebook dizüstü bilgisayarlarından yirmi farklı kurumsal makinede bazı anormal durumlar keşfetmesiyle başladı. Ancak sorun derinlemesine araştırıldığında çok fazla OEM’in bundan etkilendiği ortaya çıktı.

Binarly, sorunları keşfettikten sonra bunları hemen yazılım açıkları hakkında ayrıntılı bilgi sağlayan CERT/CC veri tabanına dahil etti. Hem CERT/CC hem de Binarly birlikte etkilenen 25 tedarikçinin tamamıyla iletişim kurdu.

Binarly, savunmasız kod setlerini tespit edebilen FwHunt adlı bir yazılım geliştirdi. Ancak şimdilik kurallar gizli kalıyor ve güvenlik açığı uyarısı herkese açık hale geldiğinde GitHub aracılığıyla açıklanacak. Resmi düzeltme yamaları için bir tarih yok, ancak güncellemelerin 2022 yılının ikinci yarısında gelmesi bekleniyor.